一、CentOS7 基础优化

1. 基础优化操作项:时间同步设置

# 定时更新服务器时间,使其和互联网时间同步。

yum install ntpdate -y

/usr/sbin/ntpdate ntp3.aliyun.com

echo '#crond-id-001:time sync' >>/var/spool/cron/root

echo "*/5 * * * * /usr/sbin/ntpdate ntp3.aliyun.com >/dev/null 2>&1">>/var/spool/cron/root

crontab -l

2. 基础优化操作项:加大文件描述符

# 实例演示:加大文件描述

echo '* - nofile 65535 ' >>/etc/security/limits.conf

tail -1 /etc/security/limits.conf

ulimit -SHn 65535

ulimit -n #<==命令方式查看配置结果

3. 安装常用软件

yum install net-tools vim tree htop iotop iftop \

iotop lrzsz sl wget unzip telnet nmap nc psmisc \

dos2unix bash-completion sysstat rsync nfs-utils -y

lrzsz - 用作上传下载

bash-completion - 参数也支持自动补全,该功能需要重新连接Xshell生效。

4. 历史命令记录改为1万条

sed -i '/^HISTSIZE=/c HISTSIZE=10000' /etc/profile

5. 基础优化操作项:优化系统内核

cat >>/etc/sysctl.conf<<EOF

net.ipv4.tcp_fin_timeout = 2

net.ipv4.tcp_tw_reuse = 1

net.ipv4.tcp_tw_recycle = 1

net.ipv4.tcp_syncookies = 1

net.ipv4.tcp_keepalive_time = 600

net.ipv4.ip_local_port_range = 4000 65000

net.ipv4.tcp_max_syn_backlog = 16384

net.ipv4.tcp_max_tw_buckets = 36000

net.ipv4.route.gc_timeout = 100

net.ipv4.tcp_syn_retries = 1

net.ipv4.tcp_synack_retries = 1

net.core.somaxconn = 16384

net.core.netdev_max_backlog = 16384

net.ipv4.tcp_max_orphans = 16384

#以下参数是对iptables防火墙的优化,防火墙不开会提示,可以忽略不理。

net.nf_conntrack_max = 25000000

net.netfilter.nf_conntrack_max = 25000000

net.netfilter.nf_conntrack_tcp_timeout_established = 180

net.netfilter.nf_conntrack_tcp_timeout_time_wait = 120

net.netfilter.nf_conntrack_tcp_timeout_close_wait = 60

net.netfilter.nf_conntrack_tcp_timeout_fin_wait = 120

net.core.wmem_default = 8388608

net.core.rmem_default = 8388608

net.core.wmem_max = 16777216

net.core.rmem_max = 16777216

EOF

sysctl -p

6. 打补丁并升级有已知漏洞的软件

yum update

7. 关闭DNS反向解析

在linux中,默认就是开启了SSH的反向DNS解析,这个会消耗大量时间,因此需要关闭。

# vi /etc/ssh/sshd_config

UseDNS=no

在配置文件中,虽然UseDNS yes是被注释的,但默认开关就是yes

8. 关闭SERVER上的GSS认证

在authentication gssapi-with-mic有很大的可能出现问题,因此关闭GSS认证可以提高ssh连接速度。

# vi /etc/ssh/sshd_config

GSSAPIAuthentication no

二、系统其他可选优化

1. 定期清理临时目录(防止ionde满了)

find /var/spool/postfix/maildrop/ -type f|xargs rm -f

find /var/spool/clientmqueue/ -type f|xargs rm -f #centos-5的邮件目录

2. 锁定关键系统文件

如/etc/passwd,/etc/shadow,/etc/group,/etc/gshadow,/etc/inittab,处理以上内容后吧chattr、lsattr改名为oldboy,转移走,这样就安全多了。

3. 清空/etc/isuue、/etc/issue.net,去除系统及内核版本登录前的屏幕显示

1 >/etc/issue

2 >/etc/issue.net

3 cat /etc/issue

4 cat /etc/issue.net

4. ssh服务配置优化:

####Start by smile#2019-04-26###

Port 52113 #使用大于10000的端口

PermitRootLogin no #禁止root远程登录,可以su - root,C7需要改yes为no

PermitEmptyPasswords no #禁止空密码登录,C7默认就是

UseDNS no #不使用dns解析,yes改为no

GSSAPIAuthentication no #禁止连接慢的解决配置

ListenAddress 172.16.1.61:52113 #只允许内网IP连接SSH(172.16.1.0)

#######

最终配置为:

#######

PermitEmptyPasswords no

UseDNS no

GSSAPIAuthentication no

#ListenAddress 172.16.1.7:22

#######

5. 基础优化操作项:提升命令行操作安全性

超时时间、操作记录数更改(可选配置)

echo 'export TMOUT=300' >>/etc/profile

echo 'export HISTSIZE=500' >>/etc/profile

echo 'export HISTFILESIZE=5' >>/etc/profile

tail -3 /etc/profile

6. 关闭firewalld防火墙服务

systemctl stop firewalld

systemctl disable firewalld

systemctl disable firewalld

7. 基础优化操作项:设置普通用户提权操作

useradd smile

echo 123456|passwd --stdin smile

\cp /etc/sudoers /etc/sudoers.ori

echo "smile ALL=(ALL) NOPASSWD: ALL " >>/etc/sudoers

tail -1 /etc/sudoers

visudo -c

8. 设置系统中文UTF8字符集

[root@smile ~]# cat /etc/locale.conf

LANG="en_US.UTF-8"

修改命令如下:

cp /etc/locale.conf /etc/locale.conf.ori

echo 'LANG="zh_CN.UTF-8"' >/etc/locale.conf

source /etc/locale.conf

echo $LANG

三、LNMP调优

- LNMP的调优着重体现在Nginx服务器上的调优,Linux内核调优有专门的课程为大家讲解,Mysql和PHP的调优方式和LAMP的中的调试方式雷同!

1. Nginx编译前的优化

# tar xvf nginx-1.9.12.tar.gz -C /usr/local/src/

# cd /usr/local/src/nginx-1.9.12/

编译前的优化主要是用来修改程序名等等,

例如:

[root@local nginx-1.9.12]# curl -I http://www.baidu.com

……

Server: BWS/1.1

……

[root@local nginx-1.9.12]# curl -I http://www.sina.com.cn

……

Server: nginx

……

[root@local nginx-1.9.12]# curl -I http://www.ccnn.cn

HTTP/1.1 200 OK

Server: nginx/1.6.2 #我们目标是将nginx更改名字

Content-Type: text/html; charset=UTF-8

Connection: keep-alive

X-Powered-By: PHP/5.4.45

Set-Cookie: PHPSESSID=smm0i6u4f9v7bj0gove79ja1g7; path=/

Cache-Control: no-cache

Date: Mon, 07 Mar 2016 06:09:11 GMT

[root@local nginx-1.9.12]# vim src/core/nginx.h //目的更改源码隐藏软件名称和版本号

#define NGINX_VERSION "999.999.999" #此行修改的是你想要的版本号

#define NGINX_VER "WS/" NGINX_VERSION #此行修改的是你想修改的软件名称

======================

[root@local nginx-1.9.12]# vim src/http/ngx_http_header_filter_module.c

//修改HTTP头信息中的connection字段,防止回显具体版本号

拓展:通用http头域

通用头域包含请求和响应消息都支持的头域,通用头域包含Cache-Control、 Connection、Date、Pragma、Transfer-Encoding、Upgrade、Via。对通用头域的扩展要求通讯双方都支持此扩展,如果存在不支持的通用头域,一般将会作为实体头域处理。那么也就是说有部分设备,或者是软件,能获取到connection,部分不能,要隐藏就要彻底!

static char ngx_http_server_string[] = "Server: WBS" CRLF;

[root@local nginx-1.9.12]# vim src/http/ngx_http_special_response.c

//这个文件定义了http错误码的返回,有时候我们页面程序出现错误,Nginx会代我们返回相应的错误代码,回显的时候,会带上nginx和版本号,我们把他隐藏起来

static u_char ngx_http_error_full_tail[] =

"<hr><center>" NGINX_VER "</center>" CRLF

"</body>" CRLF

"</html>" CRLF

;

static u_char ngx_http_error_tail[] =

"<hr><center>WBS</center>" CRLF

"</body>" CRLF

"</html>" CRLF

;

2. Nginx正式安装

[root@local nginx-1.9.12]# yum install gcc gcc-c++ autoconf automake zlib zlib-devel openssl openssl-devel –y

//以来给解决了

[root@local nginx-1.9.12]# tar xvf /root/Desktop/pcre-8.37.tar.bz2 -C /usr/local/src/

//pcre依赖

=========================

[root@local nginx-1.9.12]# ./configure --prefix=/usr/local/nginx --with-http_dav_module --with-http_stub_status_module --with-http_addition_module --with-http_sub_module --with-http_flv_module --with-http_mp4_module --with-pcre=/usr/local/src/pcre-8.37

--with-http_dav_module #启用支持(增加PUT,DELETE,MKCOL:创建集合,COPY和MOVE方法)

默认关闭,需要编译开启

--with-http_stub_status_module #启用支持(获取Nginx上次启动以来的工作状态)

--with-http_addition_module #启用支持(作为一个输出过滤器,支持不完全缓冲,分部分相应请求)

--with-http_sub_module #启用支持(允许一些其他文本替换Nginx相应中的一些文本)

--with-http_flv_module #启用支持(提供支持flv视频文件支持)

--with-http_mp4_module #启用支持(提供支持mp4视频文件支持,提供伪流媒体服务端支持)

--with-pcre=/usr/local/src/pcre-8.37 #需要注意,这里指的是源码,用#./configure --help |grep pcre查看帮助

[root@local nginx-1.9.12]# make && make install

3. 启动nginx

[root@local nginx-1.9.12]# /usr/local/nginx/sbin/nginx

[root@local nginx-1.9.12]# netstat -antup | grep nginx

tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 52553/nginx

测试是否隐藏了版本和软件名

[root@local nginx-1.9.12]# cd

[root@local ~]# curl -I http://127.0.0.1

HTTP/1.1 200 OK

Server: WS/999.999.999

Date: Mon, 07 Mar 2016 06:40:31 GMT

Content-Type: text/html

Content-Length: 612

Last-Modified: Mon, 07 Mar 2016 06:37:52 GMT

Connection: keep-alive

ETag: "56dd21c0-264"

Accept-Ranges: bytes

错误代码测试(尽量使用firefox或者类360流览器)

4. Nginx运行用户

[root@local~]# useradd -M -s /sbin/nologin nginx //修改nginx默认运行用户

[root@local ~]# ps -aux | grep nginx //默认是nobody用户

nobody 52554 0.0 0.1 22660 1568 ? S 14:39 0:00 nginx: worker process

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

user nginx;

[root@local ~]# /usr/local/nginx/sbin/nginx -s reload

[root@local ~]# ps -aux | grep nginx

nginx 52555 0.0 0.1 22660 1568 ? S 14:39 0:00 nginx: worker process

在这里我们还可以看到在查看的时候,work进程是nginx用户了,但是master进程还是root

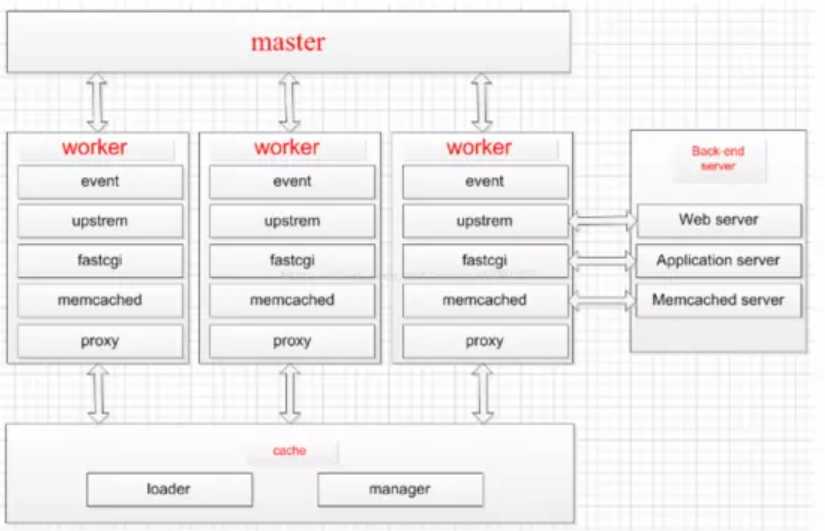

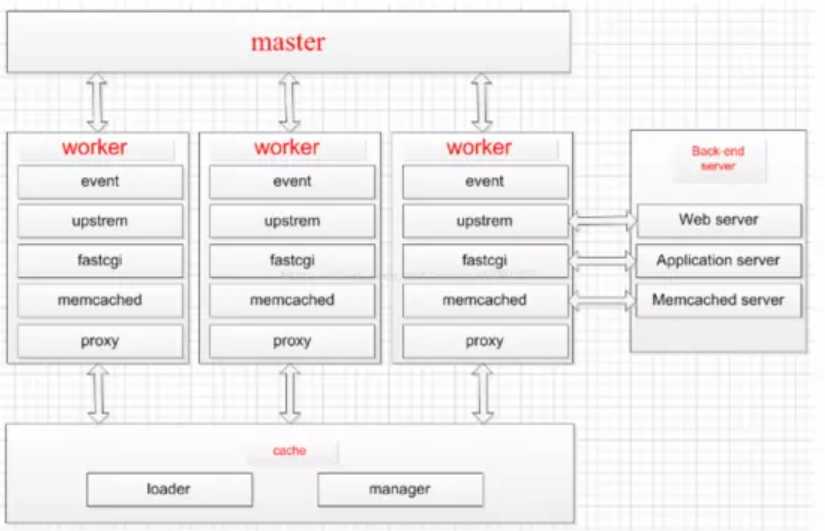

其中,master是监控进程,也叫主进程,work是工作进程,部分还有cache相关进程,关系如图:

所以我们可以master监控进程使用root,可以是降级使用普通用户,如果都是用普用户,注意编译安装的时候,是用普通用户执行,sudo方式操作!可以直接理解为master是管理员,work进程才是为用户提供服务的!

5. Nginx运行进程个数

一般我们设置CPU的核心或者核心数x2,如果你不了解,top命令之后按1也可以看出来(一般直接追到线程即可)

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

worker_processes 2;

[root@local ~]# /usr/local/nginx/sbin/nginx -s reload

[root@local ~]# ps -axu | grep nginx

nginx 52686 0.0 0.1 22668 1300 ? S 15:10 0:00 nginx: worker process

nginx 52687 0.0 0.1 22668 1376 ? S 15:10 0:00 nginx: worker process

# Nginx运行CPU亲和力

这个要根据你的CPU线程数配置

'比如4核4线程配置'

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

worker_processes 4;

worker_cpu_affinity 0001 0010 0100 1000;

'比如8核8线程配置'

worker_processes 8;

worker_cpu_affinity 00000001 00000010 00000100 00001000 00010000 00100000 01000000 10000000;

那么如果我是4线程的CPU,我只想跑两个进程呢?

worker_processes 2;

worker_cpu_affinity 0101 1010;

意思就似乎我开启了第一个和第三个内核,第二个和第四个内核,两个进程分别在这两个组合上轮询!worker_processes最多开启8个,8个以上性能提升不会再提升了,而且稳定性变得更低,所以8个进程够用了。

'Nginx最多可以打开文件数'

worker_rlimit_nofile 102400;

这个指令是指当一个nginx进程打开的最多文件描述符数目,理论值应该是最多打开文件数(ulimit -n)与nginx进程数相除,但是nginx分配请求并不是那么均匀,所以最好与ulimit -n的值保持一致。

'Nginx事件处理模型'

events {

use epoll;

worker_connections 1024;

}

知道在linux下nginx采用epoll事件模型,处理效率高,关于epoll的时间处理其他只是,可以自行百度,了解即可!

Work_connections是单个进程允许客户端最大连接数,这个数值一般根据服务器性能和内存来制定,也就是单个进程最大连接数,实际最大值就是work进程数乘以这个数

如何设置,可以根据设置一个进程启动所占内存,top -u nginx,但是实际我们填入一个102400,足够了,这些都算并发值,一个网站的并发达到这么大的数量,也算一个大站了!

开启高效传输模式

6. 其他参数优化

http {

include mime.types;

default_type application/octet-stream;

……

sendfile on;

#tcp_nopush on;

……

Include mime.types;

#媒体类型

default_type application/octet-stream;

#默认媒体类型 足够

sendfile on;

#开启高效文件传输模式,sendfile指令指定nginx是否调用sendfile函数来输出文件,对于普通应用设为 on,如果用来进行下载等应用磁盘IO重负载应用,可设置为off,以平衡磁盘与网络I/O处理速度,降低系统的负载。注意:如果图片显示不正常把这个改成off。

tcp_nopush on;

#必须在sendfile开启模式才有效,防止网路阻塞,积极的减少网络报文段的数量连接超时时间

主要目的是保护服务器资源,CPU,内存,控制连接数,因为建立连接也是需要消耗资源的,TCP的三次握手四次挥手等,我们一般断掉的是那些建立连接但是不做事儿,也就是我建立了链接开始,但是后续的握手过程没有进行,那么我们的链接处于等待状态的,全部断掉!

=====================================

同时我们也希望php建议短链接,消耗资源少

Java建议长链接,消耗资源少

keepalive_timeout 60;

tcp_nodelay on;

client_header_timeout 15;

client_body_timeout 15;

send_timeout 15;

keepalived_timeout 客户端连接保持会话超时时间,超过这个时间,服务器断开这个链接

tcp_nodelay;也是防止网络阻塞,不过要包涵在keepalived参数才有效

client_header_timeout 客户端请求头读取超时时间,如果超过设个时间没有发送任何数据,

nginx将返回request time out的错误

client_body_timeout 客户端求主体超时时间,超过这个时间没有发送任何数据,和上面一样的错误提示

send_timeout 响应客户端超时时间,这个超时时间仅限于两个活动之间的时间,如果超过这个时间,客户端没有任何活动,nginx关闭连接

# 文件上传大小限制

我们知道PHP可以修改上传文件大小限制,nginx也可以修改

http {

……

client_max_body_size 10m;

7. Fastcgi调优

配置factcgi

配置之前。了解几个概念:

Cache:写入缓存区

Buffer:读取缓存区

Fastcgi是静态服务和动态服务的一个接口

fastcgi_connect_timeout 300; #指定链接到后端FastCGI的超时时间。

fastcgi_send_timeout 300; #向FastCGI传送请求的超时时间,这个值是指已经完成两次握手后向FastCGI传送请求的超时时间。

fastcgi_read_timeout 300; #指定接收FastCGI应答的超时时间,这个值是指已经完成两次握手后接收FastCGI应答的超时时间。

fastcgi_buffer_size 64k; #指定读取FastCGI应答第一部分需要用多大的缓冲区,这个值表示将使用1个64KB的缓冲区读取应答的第一部分(应答头),可以设置为gastcgi_buffers选项指定的缓冲区大小。

fastcgi_buffers 4 64k; #指定本地需要用多少和多大的缓冲区来缓冲FastCGI的应答请求,如果一个php脚本所产生的页面大小为256KB,那么会分配4个64KB的缓冲区来缓存,如果页面大小大于256KB,那么大于256KB的部分会缓存到fastcgi_temp指定的路径中,但是这并不是好方法,因为内存中的数据处理速度要快于磁盘。一般这个值应该为站点中php脚本所产生的页面大小的中间值,如果站点大部分脚本所产生的页面大小为256KB,那么可以把这个值设置为“8 16K”、“4 64k”等。

fastcgi_busy_buffers_size 128k; #建议设置为fastcgi_buffer的两倍,繁忙时候的buffer

fastcgi_temp_file_write_size 128k; #在写入fastcgi_temp_path时将用多大的数据库,默认值是fastcgi_buffers的两倍,设置上述数值设置小时若负载上来时可能报502Bad Gateway

fastcgi_cache oldboy_ngnix; #表示开启FastCGI缓存并为其指定一个名称。开启缓存非常有用,可以有效降低CPU的负载,并且防止502的错误发生,但是开启缓存也可能会引起其他问题,要很据具体情况选择

fastcgi_cache_valid 200 302 1h; #用来指定应答代码的缓存时间,实例中的值表示将2000和302应答缓存一小时,要和fastcgi_cache配合使用

fastcgi_cache_valid 301 1d; #将301应答缓存一天

fastcgi_cache_valid any 1m; #将其他应答缓存为1分钟

fastcgi_cache_min_uses 1; #请求的数量

fastcgi_cache_path #定义缓存的路径

# 修改nginx.conf配置文件,在http标签中添加如下:

fastcgi_connect_timeout 300;

fastcgi_send_timeout 300;

fastcgi_read_timeout 300;

fastcgi_buffer_size 64k;

fastcgi_buffers 4 64k;

fastcgi_busy_buffers_size 128k;

fastcgi_temp_file_write_size 128k;

#fastcgi_temp_path /data/ngx_fcgi_tmp;

fastcgi_cache_path /data/ngx_fcgi_cache levels=2:2

keys_zone=ngx_fcgi_cache:512m

inactive=1d max_size=40g;

缓存路径,levels目录层次2级,定义了一个存储区域名字,缓存大小,不活动的数据在缓存中多长时间,目录总大小

# 在server location标签添加如下:

location ~ .*\.(php|php5)?{

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

include fastcgi.conf;

fastcgi_cache ngx_fcgi_cache;

fastcgi_cache_valid 200 302 1h;

fastcgi_cache_valid 301 1d;

fastcgi_cache_valid any 1m;

fastcgi_cache_min_uses 1;

fastcgi_cache_use_stale error timeout invalid_header http_500;

fastcgi_cache_key http://host$request_uri;

}

fastcgi cache资料:

官方文档:http://nginx.org/en/docs/http/ngx_http_fastcgi_module.html#fastcgi_cache

8. gzip调优

使用gzip压缩功能,可能为我们节约带宽,加快传输速度,有更好的体验,也为我们节约成本,所以说这是一个重点

Nginx启用压缩功能需要你来ngx_http_gzip_module模块,apache使用的是mod_deflate

一般我们需要压缩的内容有:文本,js,html,css,对于图片,视频,flash什么的不压缩,同时也要注意,我们使用gzip的功能是需要消耗CPU的!

===============================

gzip on; #开启压缩功能

gzip_min_length 1k; #设置允许压缩的页面最小字节数,页面字节数从header头的Content-Length中获取,默认值是0,不管页面多大都进行压缩,建议设置成大于1K,如果小与1K可能会越压越大。

gzip_buffers 4 32k; #压缩缓冲区大小,表示申请4个单位为32K的内存作为压缩结果流缓存,默认值是申请与原始数据大小相同的内存空间来存储gzip压缩结果。

gzip_http_version 1.1; #压缩版本(默认1.1,前端为squid2.5时使用1.0)用于设置识别HTTP协议版本,默认是1.1,目前大部分浏览器已经支持GZIP解压,使用默认即可

gzip_comp_level 9; #压缩比例,用来指定GZIP压缩比,1压缩比最小,处理速度最快,9压缩比最大,传输速度快,但是处理慢,也比较消耗CPU资源。

gzip_types text/css text/xml application/javascript; #用来指定压缩的类型,‘text/html’类型总是会被压缩。

gzip_vary on; #vary header支持,改选项可以让前端的缓存服务器缓存经过GZIP压缩的页面,例如用Squid缓存经过nginx压缩的数据

=================================

那么配置压缩的过程中,会有以下参数:

gzip on;

gzip_min_length 1k;

gzip_buffers 4 32k;

gzip_http_version 1.1;

gzip_comp_level 9;

gzip_types text/css text/xml application/javascript;

gzip_vary on;

9. xpires缓存调优

缓存,主要针对于图片,css,js等元素更改机会比较少的情况下使用,特别是图片,占用带宽大,我们完全可以设置图片在浏览器本地缓存365d,css,js,html可以缓存个10来天,这样用户第一次打开加载慢一点,第二次,就非常快乐!缓存的时候,我们需要将需要缓存的拓展名列出来!

======================

Expires缓存配置在server字段里面

location ~ .*\.(gif|jpg|jpeg|png|bmp|swf){

expires 3650d;

}

location ~ .*\.(js|css)?

{

expires 30d;

}

同时也可以对目录及其进行判断:

location ~ ^/(images|javascript|js|css|flash|media|static)/ {

expires 360d;

}

location ~(robots.txt) {

expires 7d;

break;

}

# expire功能优点

(1)expires可以降低网站购买的带宽,节约成本

(2)同时提升用户访问体验

(3)减轻服务的压力,节约服务器成本,甚至可以节约人力成本,是web服务非常重要的功能。

# expire功能缺点:

被缓存的页面或数据更新了,用户看到的可能还是旧的内容,反而影响用户体验。

# 解决办法:

第一个 缩短缓存时间,例如:1天,不彻底,除非更新频率大于1天

第二个 对缓存的对象改名

a.图片,附件一般不会被用户修改,如果用户修改了,实际上也是更改文件名重新传了而已

b.网站升级对于js,css元素,一般可以改名,把css,js,推送到CDN。

# 网站不希望被缓存的内容

1)广告图片

2)网站流量统计工具

3)更新频繁的文件(google的logo)

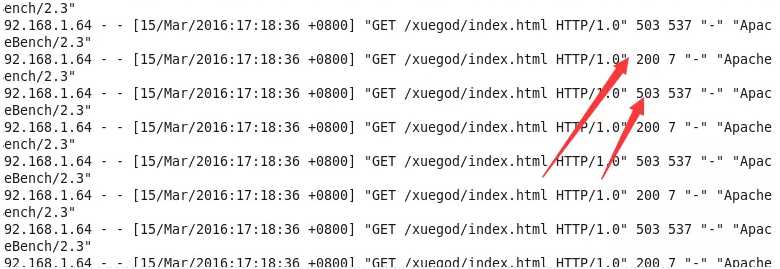

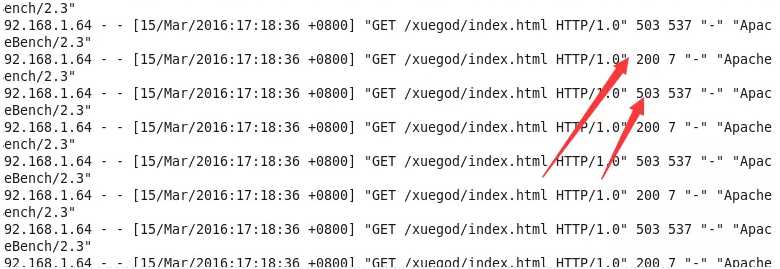

[root@local ~]# cd /usr/local/nginx/logs/

日志优化的目的,是为了一天日志一压缩,焚天存放,超过10天的删除

[root@local logs]# vim cut_nginx_log.sh //每天日志分割脚本

(tar tvf 2016-03-11.tar.bz2 显示文件内容)

#!/bin/bash

date=(date +%F -d -1day)

cd /usr/local/nginx/logs

if [ ! -d cut ] ; then

mkdir cut

fi

mv access.log cut/access_(date +%F -d -1day).log

mv error.log cut/error_(date +%F -d -1day).log

tar -icvf cut/date.tar.bz2 cut/*

rm -rf cut/access* && rm -rf cut/error*

/usr/local/nginx/sbin/nginx -s reload

cat >>/var/spool/cron/root<<eof

00 00 * * * /bin/sh /usr/local/nginx/logs/cut_nginx_log.sh >/dev/null 2>&1

eof

find -type f -mtime +10 | xargs rm -rf

健康检查的日志,不输入到log中,这些日志没有意义,我们分析的话只需要分析访问日志,看看一些页面链接,如200,301,404的状态吗,在SEO中很重要,而且我们统计PV是页面计算,这些都没有意义,反而消耗了磁盘IO,降低了服务器性能,我们可以屏蔽这些如图片,js,css这些不宜变化的内容

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

location ~ .*\.(js|jpg|jpeg|JPG|JPEG|css|bmp|gif|GIF)$ {

access_log off;

}

10. 日志目录权限优化

[root@local ~]# chown -R root.root /zzz/logs/

[root@local ~]# chmod -R 700 /zzz/logs/

# 日志格式优化

vim /usr/local/nginx/conf/nginx.conf

==============================

log_format access ‘remote_addr –remote_user [time_local] “request” ‘‘statusbody_bytes_sent “http_referer” ‘‘”http_user_agent” http_x_forwarded_for’;

其中,各个字段的含义如下:

1.remote_addr 与http_x_forwarded_for 用以记录客户端的ip地址;

2.remote_user :用来记录客户端用户名称;

3.time_local : 用来记录访问时间与时区;

4.request : 用来记录请求的url与http协议;

5.status : 用来记录请求状态;成功是200,

6.body_bytes_s ent :记录发送给客户端文件主体内容大小;

7.http_referer :用来记录从那个页面链接访问过来的;

8.http_user_agent :记录客户端浏览器的相关信息;

11. 目录文件访问控制

主要用在禁止目录下指定文件被访问,当然也可以禁止所有文件被访问!一般什么情况下用?比如是有存储共享,这些文件本来都只是一下资源文件,那么这些资源文件就不允许被执行,如sh.py,pl,php等等

例如:禁止访问images下面的php程序文件

location ~ ^/images/.*\.(php|php5|sh|py|py){

deny all;

}

[root@local ~]# /usr/local/nginx/sbin/nginx -s reload

[root@local ~]# mkdir /usr/local/nginx/html/images

[root@local ~]# echo "<?php phpinfo(); ?>">/usr/local/nginx/html/images/index.php

测试访问

配置nginx禁止访问*.txt文件

[root@local ~]# echo Test>/usr/local/nginx/html/a.txt

配置规则,禁止访问

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf //server字段中

location ~* \.(txt|doc) {

if ( -f request_filename) {

root /usr/local/nginx/html;

break; }

deny all;

}

[root@local ~]# /usr/local/nginx/sbin/nginx -s reload

当然,可以重定向到某一个URL

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

location ~* \.(txt|doc) {

if ( -f request_filename) {

root /usr/local/nginx/html;

rewrite ^/(.*) http://www.baidu.com last;

break;

}

}

对目录进行限制的方法

[root@local ~]# mkdir -p /usr/local/nginx/html/{god,xue}

[root@local ~]# echo god > /usr/local/nginx/html/god/index.html

[root@local ~]# echo xue > /usr/local/nginx/html/xue/index.html

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

location /god/ { return 404 ; }

location /xue/ { return 403 ; }

也可以能够过匹配deny all方式做

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

location ~ ^/(xuegod)/ {

deny all;

}

[root@local ~]# /usr/local/nginx/sbin/nginx -s reload

来源访问控制

这个需要ngx_http_access_module模块支持,不过,默认会安装

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf //写法类似Apache

location ~ ^/(god)/ {

allow 192.168.1.0/24;

deny all;

}

接着上面的实验,就可以访问了,下面是针对整个网站的写法,对/限制就OK

location / {

allow 192.168.1.0/24;

deny all;

}

当然可以写IP,可以写IP段,但是注意次序,上下匹配

同时,也可以通过if语句控制,给以友好的错误提示

if ( $remote_addr = 192.168.1.38 ) {

return 404;

}

12. IP和301优化

有时候,我们发现访问网站的时候,使用IP也是可以得,我们可以把这一层给屏蔽掉,让其直接反馈给403,也可以做跳转

跳转的做法:

server {

listen 80 default_server;

server_name _;

rewrite ^ http://www.baidu.comrequest_uri?;

}

403反馈的做法

server {

listen 80 default_server;

server_name _;

return 403;

}

301跳转的做法,如我们域名一般在解析的过程中,a.com一般会跳转到www.a.com

server {

listen 80;

root /usr/share/nginx/html/;

server_name www.a.com a.com;

if (host = 'a.com' ) {

rewrite ^/(.*)http://www.a.com/1 permanent;

}

13. 防盗链

# 防止别人直接从你网站引用图片等链接,消耗了你的资源和网络流量,那么我们的解决办法由几种:

1:水印,品牌宣传,你的带宽,服务器足够

2:防火墙,直接控制,前提是你知道IP来源

3:防盗链策略

下面的方法是直接给予404的错误提示

location ~* \.(jpg|gif|png|swf|flv|wma|wmv|asf|mp3|mmf|zip|rar){

valid_referers none blocked *.a.com a.com;

if (invalid_referer) {

return 404;

}

同时,我们也可以设置一个独有的,图片比较小的,来做rewrite跳转

location ~* \.(jpg|gif|png|swf|flv|wma|wmv|asf|mp3|mmf|zip|rar){

valid_referers none blocked *.a.com a.com;

if (invalid_referer) {

rewrite ^/ http://www.a.com/img/nolink.png;

}

# 错误页面的提示

对于自定义的错误页面,我们只需要将errorpage写入到配置文件

error_page 404 /404.html;

内部身份验证

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

location /god/ {

auth_basic "haha";

auth_basic_user_file /usr/local/nginx/conf/passwd;

}

用户创建

[root@local ~]# htpasswd -cb /usr/local/nginx/conf/passwd aaa 123

[root@local ~]# chmod 400 /usr/local/nginx/conf/passwd

[root@local ~]# chown nginx /usr/local/nginx/conf/passwd

[root@local ~]# /usr/local/nginx/sbin/nginx -s reload

14. 防止DDOS攻击

通过使用limit_conn_zone进行控制单个IP或者域名的访问次数

[root@local ~]# vim /usr/local/nginx/conf/nginx.conf

http字段中配置

limit_conn_zone $binary_remote_addr zone=addr:10m;

server的location字段配置

location / {

root html;

limit_conn addr 1;

[root@local2 ~]# ab -c 2 -t 1 http://192.168.1.63/god/index.html